Carlos de las Heras (@carlisevic)

Responsable de tecnología y derechos humanos en Amnistía Internacional España

En las últimas semanas una palabra ha llenado titulares y espacios en los medios de comunicación: Pegasus. ¿En qué nos afecta como ciudadanos/as de a pie?

En la mitología griega, Pegaso era un caballo alado que tenía el poder de volar por encima de los seres humanos. En el mundo de la astronomía, Pegaso es una constelación de estrellas que forman la silueta de ese mismo caballo alado y que cada noche observa nuestras vidas desde el firmamento. Sin duda, la empresa israelí NSO Group conocía la mitología cuando llamó Pegasus a la aplicación desarrollada para que gobiernos de todo el mundo pudieran, según la empresa, “combatir el terrorismo y la delincuencia”. Nada como tener ojos en la oscuridad para poder luchar contra el mal.

Sin embargo, el uso de Pegasus se ha extendido más allá y algunos gobiernos han visto en este software un arma más para violar los derechos humanos. Con la excusa de la seguridad, gobiernos de todo el mundo compran y permiten la venta de programas como Pegasus, que luego se usan para espiar, acosar e intimidar a defensores y defensoras de los derechos humanos, periodistas y activistas, poniendo en peligro innumerables vidas.

Ilustración que refleja la persecución de activistas por medio de la vigilancia masiva. © Rebecca Hendin

El Proyecto Pegasus

En julio de 2021, Amnistía Internacional participó en el denominado Proyecto Pegasus, una investigación en la que participaron más de 80 periodistas de 10 países bajo la coordinación de Forbidden Stories, y en el que se reveló cómo el software espía de NSO Group se había utilizado para facilitar la comisión de violaciones de derechos humanos a gran escala en todo el mundo. Este proyecto desveló la filtración de 50.000 números de teléfono de posibles objetivos de vigilancia, entre los cuales había jefes y jefas de Estado, activistas de derechos humanos y periodistas. En el momento de la publicación, el proyecto reveló 11 países como clientes potenciales de NSO Group: Arabia Saudí, Azerbaiyán, Bahréin, Emiratos Árabes Unidos, Hungría, India, Kazajistán, Marruecos, México y Ruanda. Desde entonces han surgido otros clientes potenciales, como El Salvador, Ghana, Polonia, Tailandia, Uganda, Estados Unidos, España, Yibuti e Israel.

¿Cómo funciona Pegasus?

A estas alturas, casi todo el mundo ha escuchado hablar de Pegasus. Sin embargo, no todo el mundo conoce con detalle cómo funciona este software que se infiltra en los terminales sin dejar rastro. Puede infectar cualquier dispositivo a través, por ejemplo, de mensajes de texto o de brechas de seguridad de aplicaciones de mensajería instantánea, es decir, mediante un SMS, un mensaje de Whatsapp, en el que la víctima pincha, pensando que es un enlace seguro, y automáticamente, concede acceso a un control casi total sin que el usuario lo sepa. Ubicación, aplicaciones, conversaciones, correos electrónicos, contactos, imágenes, vídeos, mensajes de texto e incluso la cámara se convierten en armas para el atacante.

¿Puedo ser yo objeto de espionaje? ¿Cómo puedo protegerme?

Esta es la pregunta que nos hacemos todos estos días. No somos presidentes del Gobierno, ministras o personas cuyas conversaciones puedan tener especial interés para gastar tiempo y dinero y, si bien es difícil que la ciudadanía de a pie sea objeto de espionaje mediante Pegasus, la realidad es que nadie está a salvo. Al mismo tiempo que se han puesto de relieve los nuevos desafíos para los derechos humanos que han aparecido en la era digital, el escándalo que afecta a NSO Group ha obligado a que muchas personas tengamos que mirar de frente a la realidad de cómo proteger nuestras comunicaciones y defender nuestro derecho a la privacidad.

La activista saharaui, Aminatou Haidar, también fue objeto de espionaje con Pegasus. © Berserk Productions

Nuestro teléfono móvil, ese aparato que nos acompaña prácticamente a lo largo de todo el día, donde guardamos nuestra información más personal, nuestras imágenes, nuestras cuentas bancarias, las tiendas electrónicas que frecuentamos, etc., es el dispositivo más apetecible para posibles atacantes.

En primer lugar, es importante comprender los riesgos. Aunque la mayor parte de la información que compartimos en privado sólo es accesible para nuestros contactos o las empresas a las que hemos dado permisos, una configuración por defecto mala y confusa puede hacer que parte de la información se haga pública o se comparta con terceros. Una vez comprendidos los riesgos, debemos controlar la configuración de privacidad, es decir, qué información queremos compartir, cómo queremos hacerlo y con quién queremos hacerlo. A nadie desconocido le entregaríamos las llaves de nuestra casa. En el ámbito digital tampoco deberíamos hacerlo.

Herramientas para defendernos a nivel usuario

Actualización de aplicaciones. Casi todas las actualizaciones incluyen los llamados parches de seguridad: cierran vulnerabilidades en el software que facilitan que alguien pueda hackearnos y que, en muchos casos, pueda acceder a todo el contenido de nuestro terminal. El consejo es sencillo: cuando recibamos una notificación para actualizar el software de nuestros dispositivos, debemos hacerlo inmediatamente.

Contraseñas seguras y diferentes. ¿Somos capaces de recordar 30 contraseñas complicadas distintas? Por supuesto que no, nadie lo es. Pero aún así hemos de hacerlo, un robo de contraseñas es como un robo de llaves. Por eso, es importante usar un administrador de contraseñas -programas que generan contraseñas seguras para diferentes sitios web y las guardan-. De este modo no será necesario recordar todas estas contraseñas complicadas. También podemos consultar si nuestra información ha sido comprometida en webs como haveibeenpwned.com.

Autenticación de doble factor. La autenticación de doble factor es una medida de seguridad adicional necesaria para iniciar sesión en una cuenta. En la mayoría de los casos solo hay que hacerlo cuando se usa un nuevo dispositivo o una vez cada pocas semanas. Una forma muy habitual es recibir un mensaje de texto con un código de seis dígitos en nuestros teléfonos después de introducir nuestra contraseña. Muchos servicios populares como Gmail, Outlook, Facebook y Twitter, disponen de autenticación de doble factor.

Usar HTTPS. Algunos sitios web tienen https por defecto, otros como opción. Generalmente se puede saber que estamos visitando un sitio https por un icono en forma de candado que aparece en la barra de direcciones; si hay un candado pero está tachado, significa que algo no está bien en la encriptación y la conexión podría no estar protegida, es decir, cualquiera que intercepte la conexión con Internet puede ver todo lo que escribimos o miramos.

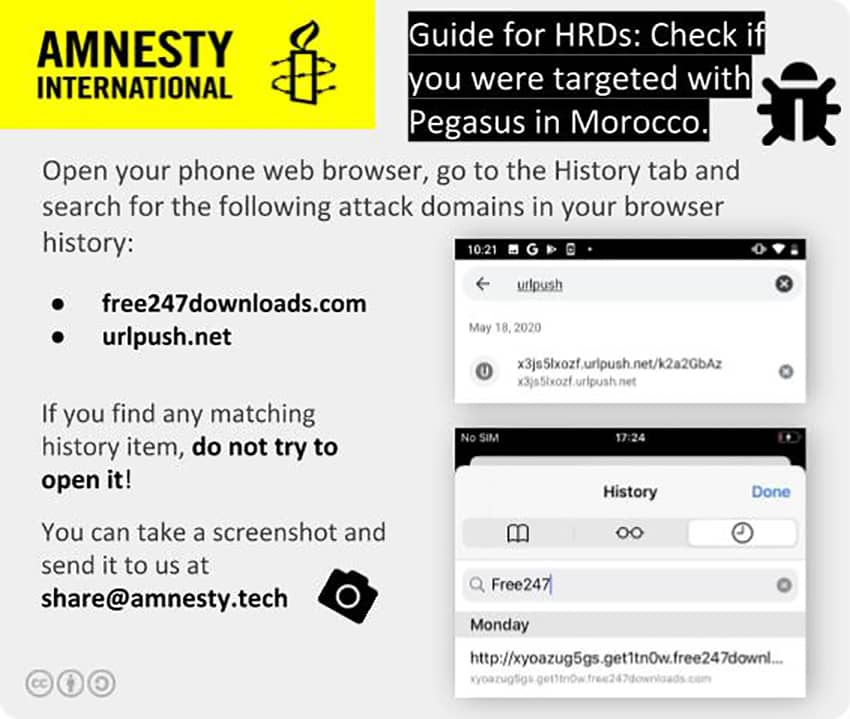

Explainer para activistas para saber si su teléfono ha sido infectado. © Amnesty International

Mensajería social segura. Normalmente, la gente tiende a usar la plataforma en la que están la mayor parte de sus amistades y familiares. Para la mayoría de la gente, WhatsApp es una alternativa suficientemente buena ya que tiene por defecto una encriptación de extremo a extremo segura. Sin embargo, existen alternativas como Signal, una aplicación que en los últimos años ha visto como su uso crecía gracias a su defensa de la seguridad y privacidad. En Signal, al igual que en Whatsapp, los mensajes, así como las videollamadas, se cifran en el móvil del que parten y no se descodifican hasta llegar al teléfono de destino. Esto evita que, por el camino, se pueda interceptar la conversación en los servidores.

Por supuesto, todas estas herramientas no evitarán que seamos objeto de ataques, pero sin duda se lo pondremos más difícil a aquellos que traten de acceder a nuestras comunicaciones. Más allá de las medidas que podamos tomar, lo realmente importante es que software como Pegasus, Candiru y otros similares, estén regulados. Algunos gobiernos quieren que aceptemos que no tenemos derechos cuando estamos en internet. Que cuando usamos el móvil o entramos en nuestra cuenta de correo electrónico, todo lo que hacemos o decimos les pertenece. No permitiríamos este grado de intrusión en nuestra vida fuera de internet, así que no debemos permitirlo dentro.

Hasta que no sea así, hasta que los gobiernos de todo el mundo no hagan lo suficiente para investigar o detener las violaciones de derechos humanos causadas por este tipo de software espía invasivo, la venta y la transferencia de esta tecnología de vigilancia debe detenerse, todo con el objetivo de impedir nuevos abusos contra los derechos humanos. Ésta, y que el Gobierno español sea transparente y revele información sobre si tiene contratos con empresas de vigilancia digital como NSO Group son las peticiones fundamentales de la campaña de Amnistía Internacional contra la vigilancia digital masiva e ilegítima. ¡Firma nuestra ciberacción!

Publicado originariamente en ElDiario.es

Compártelo en redes

Dona

Trabajamos para exponer las violaciones de los derechos humanos, dando una luz de esperanza a quienes aún esperan justicia.

Firma nuestras peticiones

Con tu firma podemos presentarnos frente a las autoridades no solo como Amnistía Internacional ¡sino como miles de personas exigen un mundo mejor!

Hazte miembro

Además de donar, las personas que forman parte de la membresía cuentan con voz y voto para participar en las actividades de gobernanza de Amnistía Internacional Sección Mexicana.